Настройка L2TP сервера и клиента на роутерах на базе irzOS

L2TP (Layer 2 Tunneling Protocol) – это протокол туннелирования, который используется для создания виртуальных частных сетей (VPN) путем инкапсуляции данных в пакеты. Сам по себе он не обеспечивает шифрование, поэтому для безопасности его чаще всего используют в паре с протоколом IPSec.

В роутерах на базе irzOS встроен как сервер, так и клиент L2TP.

Задача:

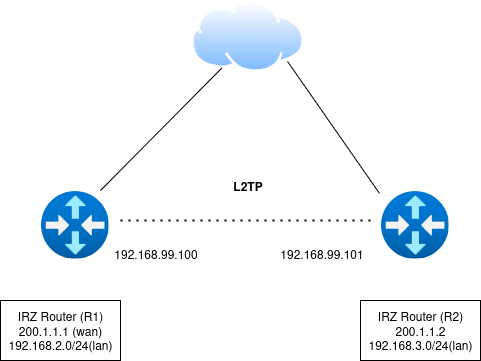

Объединить две локальные сети посредством протокола L2TP.

| Настройка irzOS может производиться как посредством Web интерфейса, так и с помощью интерфейса CLI с помощью протокола SSH и терминального клиента. Несмотря на разные способы подключения, логика настройки идентична в обоих случаях. |

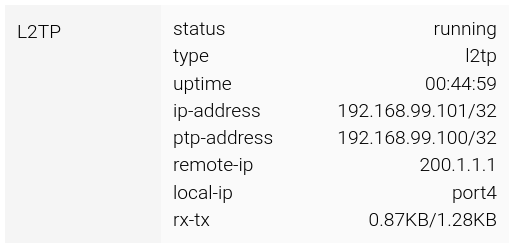

В данной схеме роутер R1 выступает в качестве сервера L2TP, имеет локальную сеть 192.168.2.0/24 и адрес WAN 200.1.1.1.

Роутер R2 является клиентом, имеет локальную сеть 192.168.3.0/24 и адрес WAN 200.1.1.2.

Решение:

Первый шаг при настройке сервера – создание учетных записей клиентов, которые будут подключаться.

-

В разделе /service → client нижмите Add и задайте имя.

-

В выпадающем списке Service выберите сервис, для которого создается пользователь. В данном примере l2tp.

-

Задайте пароль пользователя в поле Password. Нажмите Apply для сохранения настроек.

-

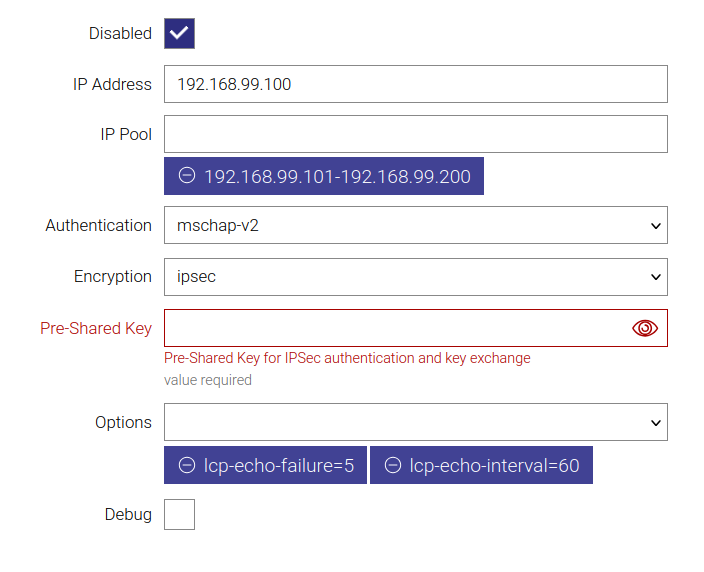

Перейдите в раздел /service → l2tp-server.

Описание полей:

IP Address – IP адрес, назначаемый туннельному интерфейсу сервера, по умолчанию 192.168.99.100

IP Pool – диапазон адресов, назначаемых клиентам L2TP cервера

Authentication – протокол аутентификации, по умолчанию mschap-v2

Encryption – протокол шифрования виртуального туннеля: mppe, ipsec или none

Pre-Shared Key – общий ключ для IPSec, поле доступно только если в Encryption выбран вариант ipsec

Options – дополнительные опции

Debug – добавить отладочную информацию в логи, необходимо только по запросу технической поддержки

Пример настройки R1 (сервера) с IPSec

Для настройки шифрования выберите в Encryption опцию ipsec и задайте общий ключ в поле Pre-Shared Key.

Остальные настройки для примера можно оставить по умолчанию.

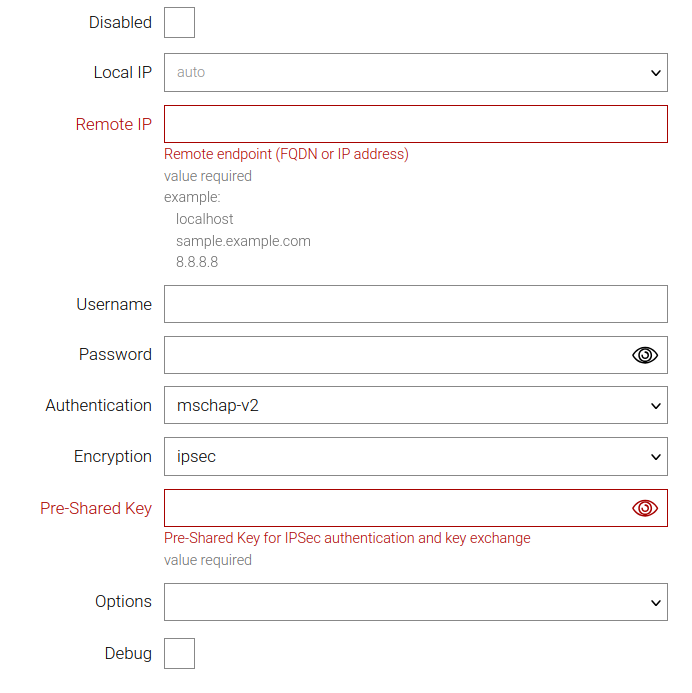

Пример настройки R2 (клиента) с IPSec

Перейдите в раздел /tunnel → l2tp, нажмите Add и задайте имя новому соединению.

Описание полей:

Local IP – интерфейс, с которого будет построен туннель

Remote IP – внешний IP адрес удаленной стороны туннеля

Username – имя пользователя для клиента L2TP

Password – пароль для клиента L2TP

Authentication – протокол аутентификации, по умолчанию «любой»

Encryption – протокол шифрования виртуального туннеля: mppe, ipsec или none

Pre-Shared Key – общий ключ для IPSec, поле доступно только если в Encryption выбран вариант ipsec

Options – дополнительные опции

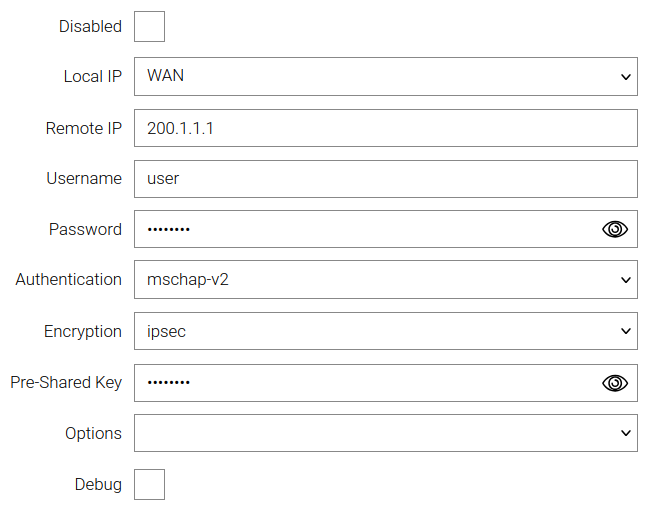

Для настройки клиента укажите в качестве Local IP интерфейс WAN, в качестве Remote IP – 200.1.1.1

На сервере создан клиент с именем user и паролем. В поле Username укажите user, в поле Password – заданный пароль.

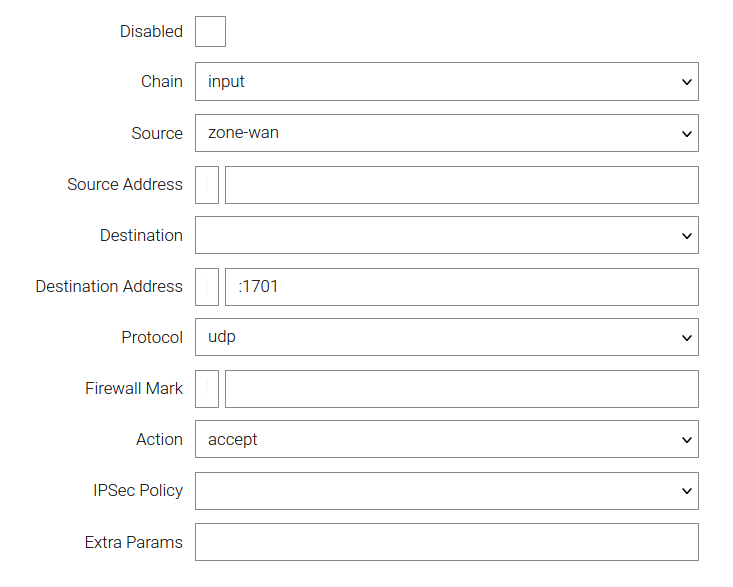

Файрволл

| В случае использования шифрования ipsec роутер уже имеет предустановленные правила для файрволла, позволяющие ему создавать туннели L2TP. Если шифрование не используется, то создайте в файрволле (/firewall → filter) правило, разрешающее трафик протокола L2TP (порт UDP 1701), и поместите это правило выше правила, запрещающего трафик из зоны Wan. |

Настройка маршрутизации

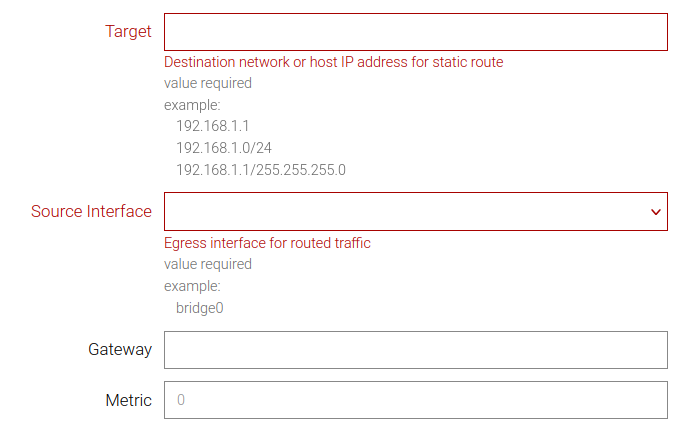

В разделе /ip → route → list нажмите Add и добавьте новый маршрут.

Настройки для R1 (сервер)

-

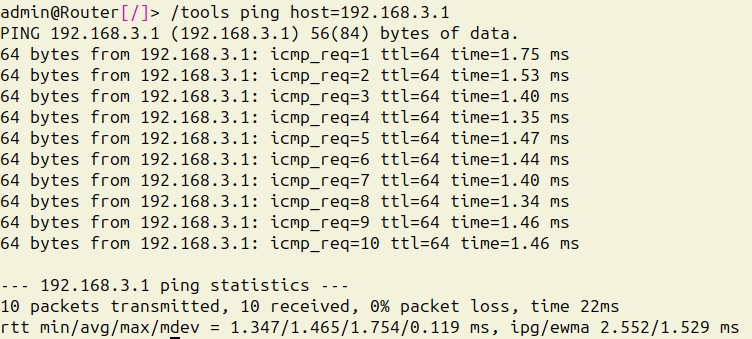

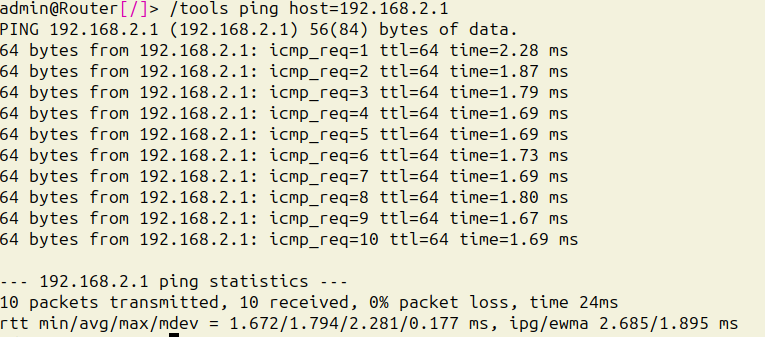

В поле Target укажите подсеть назначения, в данном случае это 192.168.3.0/24.

-

В поле Source Interface ВРУЧНУЮ введите in_l2tp0.

-

В поле Gateway укажите шлюз для протокола L2TP (не обязательно).

-

Нажмите ОК и Apply

Настройка для R1 (сервер) в CLI

/ip route list add dst-addr=192.168.3.0/24 interface=in_l2tp0

disabled -

gateway -

metric -

src-addr -

table main

type unicast

/ip route list apply